|

|

|

|

|

#1 (ссылка) |

|

Новичок

Регистрация: 12.08.2011

Сообщений: 53

Репутация: 0

|

После проверки утилита нашла вирусы и были удалены или вылечены угрозы.

После чего был выполнен перезапуск Windows..и при запуске появляется только курсор на чёрном экране..пробовал запускать во всех безопасных режимах не помогло..в чём проблема?? |

|

|

|

|

#2 (ссылка) |

|

Эксперт

Регистрация: 11.09.2010

Сообщений: 11,062

Репутация: 1098

|

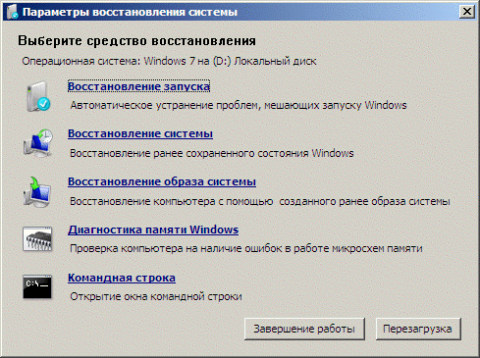

Загрузитесь в среду восстановления и выполните восстановление запуска. Если безрезультатно, запустите проверку целостности системных файлов из командной строки.

|

|

|

|

|

#3 (ссылка) |

|

Новичок

Регистрация: 12.08.2011

Сообщений: 53

Репутация: 0

|

Powwow, а как запустить проверку целостности файлов?

В общем запустил sfc/scannow началось сканирование..потом написал для завершения восстановления системы требуется перезагрузка.Перезапустите систему и выполните sfc ещё раз Перезапускаю делаю ещё раз..тоже самое Последний раз редактировалось DrAlE; 02.08.2013 в 16:51. |

|

|

|

|

#4 (ссылка) |

|

Эксперт

Регистрация: 11.09.2010

Сообщений: 11,062

Репутация: 1098

|

Восстановите систему к точке восстановления, созданной перед сканированием Dr.Web Cure It. Если успешно, выполните рекомендации http://pchelpforum.ru/f26/t6442/. Логи в раздел "Безопасность", пусть корректно полечат систему.

|

|

|

|

|

#7 (ссылка) |

|

Новичок

Регистрация: 12.08.2011

Сообщений: 53

Репутация: 0

|

Вот попробовал только что выбрал последнюю удачную конфигурацию дошло до черного экрана и сам перезагрузился потом выдал рекомендованное устранение неполадок выбрал пункт..сразу пошло восстановление запуска (довольно долго устраняет неполадки) сейчас пока жду..напишу результат

|

|

|

|

|

#8 (ссылка) |

|

Новичок

|

Powwow, там немного сложнее,это был виряк который подменил системные файлы-курейт его грохнул вместе с легитимными хвостами.

Есть 2 способа запустить ось- способ 1 -восстановить файл и службы в рег способ 2 -если не помогло (после испытания первого способа) откат реестра + восстановления файлов. Что бы помочь мне надо знать версию и разрядность системы. ---------- Добавлено в 23:54 ---------- Предыдущее сообщение было написано в 23:53 ---------- возможно поможет. |

|

|

| Ads | |

|

|

#10 (ссылка) |

|

Новичок

|

Загрузитесь в среду восстановления или лайв си ди, перейдите в каталог Х\system32\, где Х -это папка windows на диске с установленной системой.

Из среды восстановления или лайв си ди это может быть любая буква-убедитесь в правильности выбора диска. Распакуйте фаил из архива rpcss.dll в папку system32. http://zalil.ru/34657818 Далее уж простят меня модераторы полностью переписывать не хочу так что процитирую: ---------- Добавлено в 00:06 ---------- Предыдущее сообщение было написано в 00:06 ---------- [QUOTE=Koza Nozdri;145593]Итак ,задача: В следствии каких либо изменений реестра стало невозможным загрузить систему в любом режиме. И при этом мы знаем какой именно раздел или параметр реестра нужно восстановить,что бы все исправить. Давайте тогда этим и займемся  Для начала нам понадобится любой диск или флэшка с live .(в народе их часто называют live cd). Очень неплохо описана работа и способы создания подобного диска ]в этом разделе.[/B]. Там же вы сможете задать вопросы,если они возникнут при создании диска. Первый вопрос,который я предвижу: Почему нельзя просто загрузившись с диска применить какой нибудь твик и все?Или,например запустить редактор реестра и там же все изменить? Дело в том,что реестр который мы хотим восстановить находится на жестком диске и он неактивен,а мы загрузились с диска облегченной версии windows,который тоже использует свою собственную версию реестра. И применив твик или изменив не подготовленный ранее раздел вы ровным счетом ничего не измените в реестре неактивной системы. Приступаем. Шаг первый Загружаемся с подготовленного диска . Для этого необходимо его записать или подготовить,ссылку на вариант диска я давал выше. Настраиваем bios на загрузку со съемного носителя. Настройка BIOS для загрузки с CD/DVD/USB. Загрузившись запускаем имеющуюся программу для работы с реестром. У меня ,например,это обычный редактор реестра. Открыв его я увидел визуально знакомый мне интерфейс. Вложение 11650 Шаг второй Для того что бы работать с разделом реестра неактивной системы,необходимо загрузить его. Для этого выделите раздел HKEY_LOCAL_MACHINE ,потом нажмите в левом верхнем углу окна программы файл=>загрузить куст. Вложение 11651 Затем откроется диалоговое окно,в котором необходимо перейти по пути Код:

D:\Windows\System32\config И выбираем файл под названием,соответствующим нужному вам разделу. Я ,например,хочу отредактировать раздел Код:

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\RpcSs] Вложение 11653 После этого мне потребуется внести название разделу,который загружаю. Я выбрал имя SafeZone Вложение 11654 И нажимаем ОК. Все,теперь открыв раздел HKEY_LOCAL_MACHINE мы увидим только что загруженный и названный именем SafeZone раздел. С ним и будем работать. Вложение 11655 Шаг третий. Так как я хотел отредактировать раздел Код:

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\RpcSs] То я открываю этот раздел в загруженном мною разделе HKEY_LOCAL_MACHINE\SafeZone И пытаюсь открыть подраздел RpcSs: Код:

HKEY_LOCAL_MACHINE\SafeZone\ControlSet001\services\RpcSs Но в моем случае это не удобно-слишком много предстояло изменить значений. И я решил воспользоваться подготовленным заранее твиком реестра-reg файлом. ---------- Добавлено в 00:08 ---------- Предыдущее сообщение было написано в 00:06 ---------- вставьте пост кто нибудь-не могу продолжение вставить,текст большой Последний раз редактировалось Koza Nozdri; 02.08.2013 в 21:24. |

|

|

|

|

#12 (ссылка) |

|

Новичок

|

Ранее я подготовил reg-файл такого содержания:

[SPOILER=нажмите для просмотра] Код:

Windows Registry Editor Version 5.00 [-HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\RpcSs] [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\RpcSs] "DisplayName"="@oleres.dll,-5010" "Group"="COM Infrastructure" "ImagePath"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,00,\ 74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,73,\ 00,76,00,63,00,68,00,6f,00,73,00,74,00,2e,00,65,00,78,00,65,00,20,00,2d,00,\ 6b,00,20,00,72,00,70,00,63,00,73,00,73,00,00,00 "Description"="@oleres.dll,-5011" "ObjectName"="NT AUTHORITY\\NetworkService" "ErrorControl"=dword:00000001 "Start"=dword:00000002 "Type"=dword:00000020 "DependOnService"=hex(7):52,00,70,00,63,00,45,00,70,00,74,00,4d,00,61,00,70,00,\ 70,00,65,00,72,00,00,00,44,00,63,00,6f,00,6d,00,4c,00,61,00,75,00,6e,00,63,\ 00,68,00,00,00,00,00 "FailureActions"=hex:00,00,00,00,00,00,00,00,00,00,00,00,01,00,00,00,00,00,00,\ 00,02,00,00,00,60,ea,00,00 "RequiredPrivileges"=hex(7):53,00,65,00,43,00,68,00,61,00,6e,00,67,00,65,00,4e,\ 00,6f,00,74,00,69,00,66,00,79,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,\ 67,00,65,00,00,00,53,00,65,00,43,00,72,00,65,00,61,00,74,00,65,00,47,00,6c,\ 00,6f,00,62,00,61,00,6c,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,\ 65,00,00,00,53,00,65,00,49,00,6d,00,70,00,65,00,72,00,73,00,6f,00,6e,00,61,\ 00,74,00,65,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,\ 00,00 "ServiceSidType"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\RpcSs\Parameters] "ServiceDll"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,\ 00,74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,\ 72,00,70,00,63,00,73,00,73,00,2e,00,64,00,6c,00,6c,00,00,00 [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\RpcSs\Security] "Security"=hex:01,00,14,80,90,00,00,00,9c,00,00,00,14,00,00,00,30,00,00,00,02,\ 00,1c,00,01,00,00,00,02,80,14,00,ff,00,0f,00,01,01,00,00,00,00,00,01,00,00,\ 00,00,02,00,60,00,04,00,00,00,00,00,14,00,85,00,02,00,01,01,00,00,00,00,00,\ 05,0b,00,00,00,00,00,14,00,ff,00,0e,00,01,01,00,00,00,00,00,05,12,00,00,00,\ 00,00,18,00,fd,00,0e,00,01,02,00,00,00,00,00,05,20,00,00,00,20,02,00,00,00,\ 00,18,00,85,00,00,00,01,02,00,00,00,00,00,05,20,00,00,00,21,02,00,00,01,01,\ 00,00,00,00,00,05,12,00,00,00,01,01,00,00,00,00,00,05,12,00,00,00 Но вот проблемка: Если я применю твик,то то он будет применен к разделу Код:

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\RpcSs\ Код:

HKEY_LOCAL_MACHINE\SafeZone\ControlSet001\services\RpcSs Правильно- немного изменяем твик!:yess: И заменяем все строки Код:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\RpcSs Код:

HKEY_LOCAL_MACHINE\SafeZone\ControlSet001\services\RpcSs ---------- Добавлено в 00:17 ---------- Предыдущее сообщение было написано в 00:16 ---------- и еще один пост плиз-остатки не вошли... |

|

|

|

|

#13 (ссылка) |

|

Новичок

|

И вот мой новый твик:

[SPOILER=нажмите для просмотра] Код:

Windows Registry Editor Version 5.00 [-HKEY_LOCAL_MACHINE\SafeZone\ControlSet001\services\RpcSs] [HKEY_LOCAL_MACHINE\SafeZone\ControlSet001\services\RpcSs] "DisplayName"="@oleres.dll,-5010" "Group"="COM Infrastructure" "ImagePath"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,00,\ 74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,73,\ 00,76,00,63,00,68,00,6f,00,73,00,74,00,2e,00,65,00,78,00,65,00,20,00,2d,00,\ 6b,00,20,00,72,00,70,00,63,00,73,00,73,00,00,00 "Description"="@oleres.dll,-5011" "ObjectName"="NT AUTHORITY\\NetworkService" "ErrorControl"=dword:00000001 "Start"=dword:00000002 "Type"=dword:00000020 "DependOnService"=hex(7):52,00,70,00,63,00,45,00,70,00,74,00,4d,00,61,00,70,00,\ 70,00,65,00,72,00,00,00,44,00,63,00,6f,00,6d,00,4c,00,61,00,75,00,6e,00,63,\ 00,68,00,00,00,00,00 "FailureActions"=hex:00,00,00,00,00,00,00,00,00,00,00,00,01,00,00,00,00,00,00,\ 00,02,00,00,00,60,ea,00,00 "RequiredPrivileges"=hex(7):53,00,65,00,43,00,68,00,61,00,6e,00,67,00,65,00,4e,\ 00,6f,00,74,00,69,00,66,00,79,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,\ 67,00,65,00,00,00,53,00,65,00,43,00,72,00,65,00,61,00,74,00,65,00,47,00,6c,\ 00,6f,00,62,00,61,00,6c,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,\ 65,00,00,00,53,00,65,00,49,00,6d,00,70,00,65,00,72,00,73,00,6f,00,6e,00,61,\ 00,74,00,65,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,\ 00,00 "ServiceSidType"=dword:00000001 [HKEY_LOCAL_MACHINE\SafeZone\ControlSet001\services\RpcSs\Parameters] "ServiceDll"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,\ 00,74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,\ 72,00,70,00,63,00,73,00,73,00,2e,00,64,00,6c,00,6c,00,00,00 [HKEY_LOCAL_MACHINE\SafeZone\ControlSet001\services\RpcSs\Security] "Security"=hex:01,00,14,80,90,00,00,00,9c,00,00,00,14,00,00,00,30,00,00,00,02,\ 00,1c,00,01,00,00,00,02,80,14,00,ff,00,0f,00,01,01,00,00,00,00,00,01,00,00,\ 00,00,02,00,60,00,04,00,00,00,00,00,14,00,85,00,02,00,01,01,00,00,00,00,00,\ 05,0b,00,00,00,00,00,14,00,ff,00,0e,00,01,01,00,00,00,00,00,05,12,00,00,00,\ 00,00,18,00,fd,00,0e,00,01,02,00,00,00,00,00,05,20,00,00,00,20,02,00,00,00,\ 00,18,00,85,00,00,00,01,02,00,00,00,00,00,05,20,00,00,00,21,02,00,00,01,01,\ 00,00,00,00,00,05,12,00,00,00,01,01,00,00,00,00,00,05,12,00,00,00 Теперь применяем его (двойной клик мышью) и готово. Приступаем к следующему этапу. Шаг четвертый Теперь выделяем одним кликом мыши раздел HKEY_LOCAL_MACHINE\SafeZone Вложение 11656 Потом нажмите в левом верхнем углу окна программы файл=>выгрузить куст. Вложение 11657 На заданный вопрос о подтверждении операции нажимаем ОК. Вложение 11658 Вот и все-готово! Раздел реестра восстановлен,система загружается исправно)))[/QUOTE] ---------- Добавлено в 00:20 ---------- Предыдущее сообщение было написано в 00:19 ---------- как правило курейт убивает только эти разделы и файл. |

|

|

| Здесь присутствуют: 1 (пользователей: 0 , гостей: 1) | |

|

|

Похожие темы

Похожие темы

|

||||

| Тема | Автор | Раздел | Ответов | Последнее сообщение |

| После проверки Dr.Web CureIt не загружается Windows XP | a11 | Windows XP | 11 | 27.10.2011 21:17 |

| комп запускается только до заставки проверки оборудования BIOS | Евгений Пуш | Железо | 1 | 16.03.2011 12:27 |

| Не запускается Windows 7 после ComboFix | Vilgelm | Windows 7 | 4 | 01.02.2011 01:53 |

| Не запускается Windows 7 после ComboFix | Vilgelm | Windows 7 | 0 | 31.01.2011 20:01 |

| Помогите "после проверки AVZ выдает-D:\WINDOWS\system32\cmdow.exe" | эрик | Безопасность | 10 | 26.06.2010 00:16 |